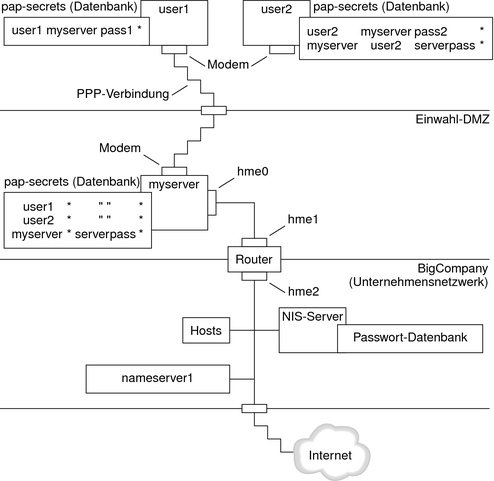

Planification de l'authentification sur une liaison - Guide d'administration système : Services réseau

Méthodes d'authentification utilisateur et utilisateurs gérés - Canon - ACCESS MANAGEMENT SYSTEM - Guide d'administration

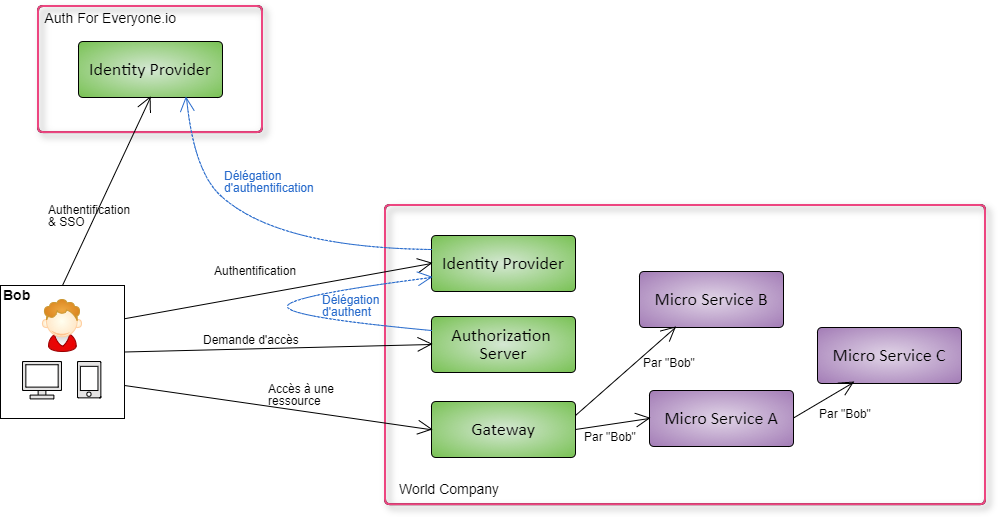

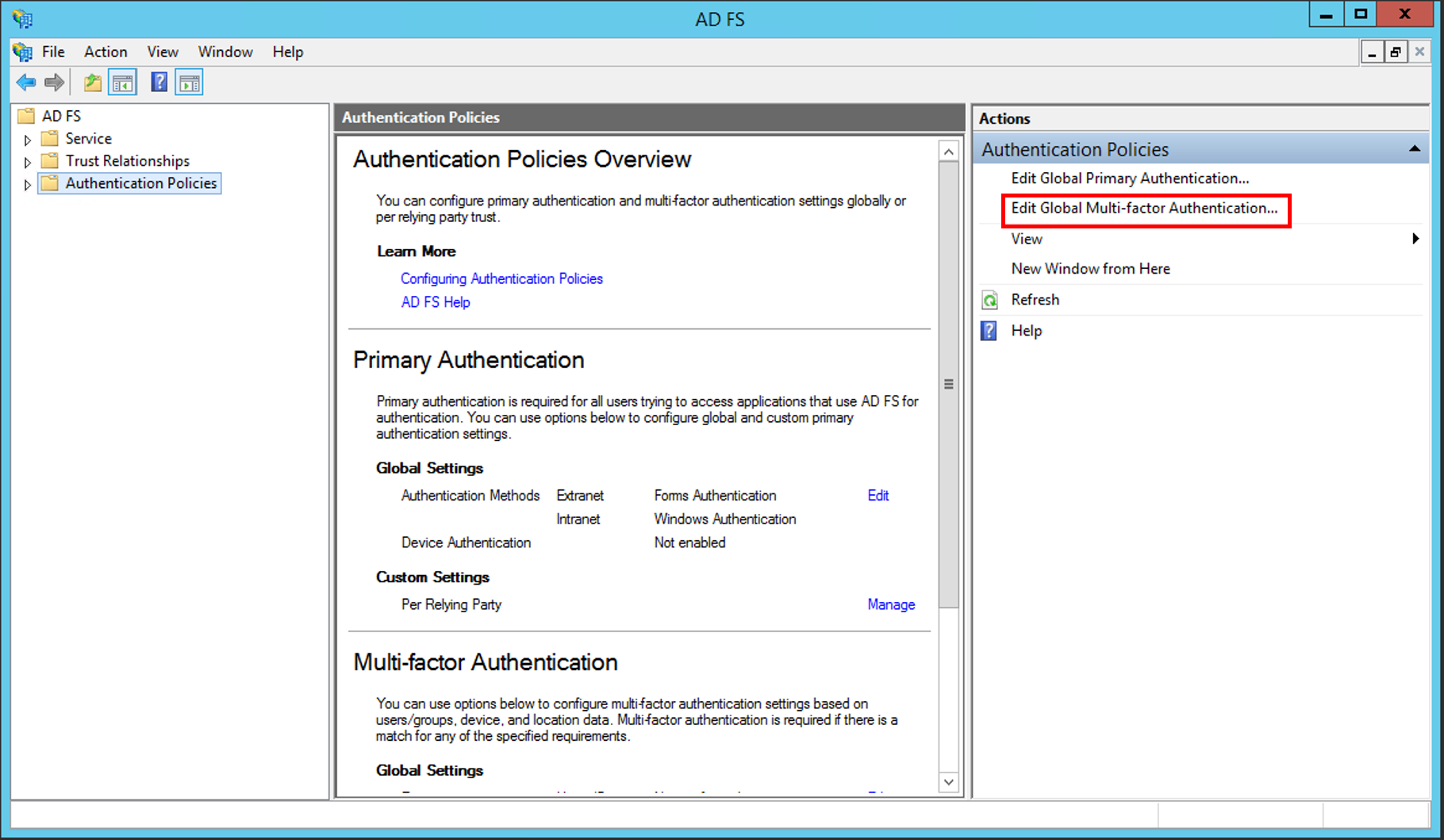

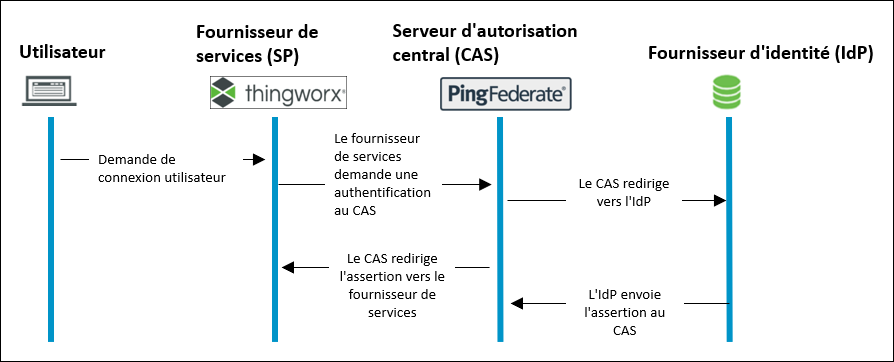

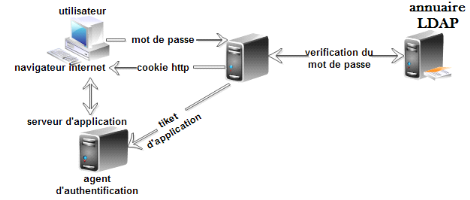

Memoire Online - Mise en oeuvre système d'authentification centralisé SSO avec fournisseur d'identités - Narcisse Kapdjou et Eric Marc Modo Nga

ESP32/ESP8266 Web Server HTTP Authentication (Username and Password Protected) | Random Nerd Tutorials

Méthodes d'authentification utilisateur et utilisateurs gérés - Canon - ACCESS MANAGEMENT SYSTEM - Guide d'administration